2025.08.29

日本政府のサイバーセキュリティ施策の概要

目次

中小企業の経営者や情報システム担当者の皆さん、日々のセキュリティ対策、お疲れ様です。

日本国内の企業であれば、その規模や業種等にかかわらず、日本政府が推進しているサイバーセキュリティ施策について、その概要や要点について知っておくことが望ましいですが、関係者でない限り、そうした情報に触れる機会はほとんどないのではないかと思われます。

そこで今回は、日本政府のサイバーセキュリティ施策の概要をご紹介します。

●サイバーセキュリティ基本法の概要

サイバーセキュリティ基本法は、サイバーセキュリティに関する国の施策や戦略を明確に定め、総合的かつ効果的に推進することにより、経済社会の活力向上、持続的発展、国民が安全で安心して暮らせる社会の実現、国際社会の平和及び安全の確保、国の安全保障への寄与などを目的として、2015年1月に施行されました。

同法により、内閣に「サイバーセキュリティ戦略本部」が設置され、同時に内閣官房に「内閣サイバーセキュリティセンター(NISC:National center of Incident readiness and Strategy for Cybersecurity)※」が設置されました。

※2025年7月に内閣官房組織令に基づき「国家サイバー統括室(NCO:National Cybersecurity Office)」に改組

同法では、サイバーセキュリティに関する施策の推進にあたっての基本理念として次の事項を規定しています。

①情報の自由な流通の確保を基本として、官民の連携により積極的に対応

②国民一人一人の認識を深め、自発的な対応の促進等、強靱な体制の構築

③高度情報通信ネットワークの整備及びITの活用による活力ある経済社会の構築

④国際的な秩序の形成等のために先導的な役割を担い、国際的協調の下に実施

⑤デジタル社会形成基本法の基本理念に配慮して実施

⑥国民の権利を不当に侵害しないよう留意

●サイバーセキュリティ2025の概要

上記のサイバーセキュリティ戦略本部より、毎年「サイバーセキュリティ20xx」と題する文書が公開されています、その最新版は2025年6月27日に公開された「サイバーセキュリティ2025」であり、日本政府のサイバーセキュリティ施策に関する2024年度年次報告及び2025年度年次計画となっています。

本書は230ページ近くありますが、ここでは第一部の「エグゼクティブ・サマリー」より、そのポイントについて見ていきましょう。

1. サイバー攻撃の動向

2024年度は、巧妙化・高度化や国家を背景とした攻撃キャンペーン等により、サイバー攻撃が国民生活・経済活動及び安全保障に対し、深刻かつ致命的な被害を生じさせるリスクをはらんでいること、また社会全体に DX が一層浸透したことで、政府機関・重要インフラ等にとどまらず、サイバー攻撃の標的・被害が急速に多様化・複雑化していることが、これまで以上に顕在化しています。2024 年度における主な国内のサイバー攻撃事案は次の通りです。

・某国の関与が疑われるサイバー攻撃グループ「MirrorFace」による安全保障や先端技術に係る機微情報の窃取を目的とした攻撃キャンペーン(2019年12月~)

・他国由来のサイバー攻撃グループ「TraderTraitor」による暗号資産関連事業者からの暗号資産窃取(2024年5月)

・金融機関や地方公共団体等からの委託を受けて情報処理、印刷・発送の受託業務等を行う

企業に対し、個人情報を漏えいさせたランサムウェア攻撃(2024年5月)

・出版事業等を行う大手企業に対し、提供するウェブサービスの停止や、書籍の流通事業等

に影響を生じさせたランサムウェア攻撃(2024年6月)

・航空会社の国内便・国際便の遅延や、インターネットバンキングへのログイン障害等、複

数の重要インフラ分野に渡って被害を生じさせたDDoS攻撃(2024年12月~2025年1月)

国外においても、重要インフラ分野等への重大なサイバー攻撃が発生しており、NISCが把握した状況においても、政府機関への不審な通信等の検知・通報件数の急増や、重要インフラのインシデント報告におけるサイバー攻撃の割合が50%を超えるといった傾向がありました。

2.サイバー攻撃への対応

こうしたサイバー脅威の急速な高まりに対応するため、NISCでは次のような施策を行っています。

・政府機関等へのASM, PDNS(プロテクティブDNS)の導入による横断的監視の強化

・直近に発生した重大インシデントからの教訓・対策や最近の技術動向等を反映した「政府機関等の対策基準策定のためのガイドライン」の一部改定

・政府機関等における生成AIを含む約款型のサービス等の業務利用に関する注意喚起

・Living Off The Land 戦術等を含む最近のサイバー攻撃に関する注意喚起

・MirrorFace によるサイバー攻撃に関する注意喚起

・DDoS 攻撃への対策に関する注意喚起

3. 新たなサイバーセキュリティ政策の方向性

こうした状況により強力に対応するため、日本のサイバーセキュリティ政策は、能動的サイバー防御の法制化等により、大きな転換点を迎えることとなりました。

サイバー安全保障分野での対応能力を欧米主要国と同等以上に向上させるべく、法制度の整備等について検討するため、2024年6月に「サイバー安全保障分野での対応能力の向上に向けた有識者会議」が立ち上げられました。

また、2025年5月には、サイバー対処能力強化法、同整備法が成立するとともに、サイバーセキュリティ戦略本部により、次の事項を柱とする「サイバー空間を巡る脅威に対応するため喫緊に取り組むべき事項」が取りまとめられました。

・新たな司令塔機能の確立

・巧妙化・高度化するサイバー攻撃に対する官民の対策・連携強化

・サイバーセキュリティを支える人的・技術的基盤の整備

・国際連携を通じた我が国のプレゼンス強化

これらのうち、新たに期限を設けて取り組むべきとされた事項は次の通りです。

・インシデントに係る各種報告様式の統一

・IoT 製品に対する「セキュリティ要件適合評価及びラベリング制度(JC-STAR)」の政府機関等における選定基準への反映

・官民共通の「人材フレームワーク」の策定

・脅威ハンティングの実施拡大に向けた行動計画の基本方針の策定

・重要インフラ事業者等が実施すべきサイバーセキュリティ対策に係る基準の策定

・中小企業におけるサイバーセキュリティ対策実施のための環境整備

・耐量子計算機暗号(PQC)への移行の方向性の検討

また、これらを踏まえ、新たなサイバーセキュリティ戦略について、2025年内を目途に策定することとしています。

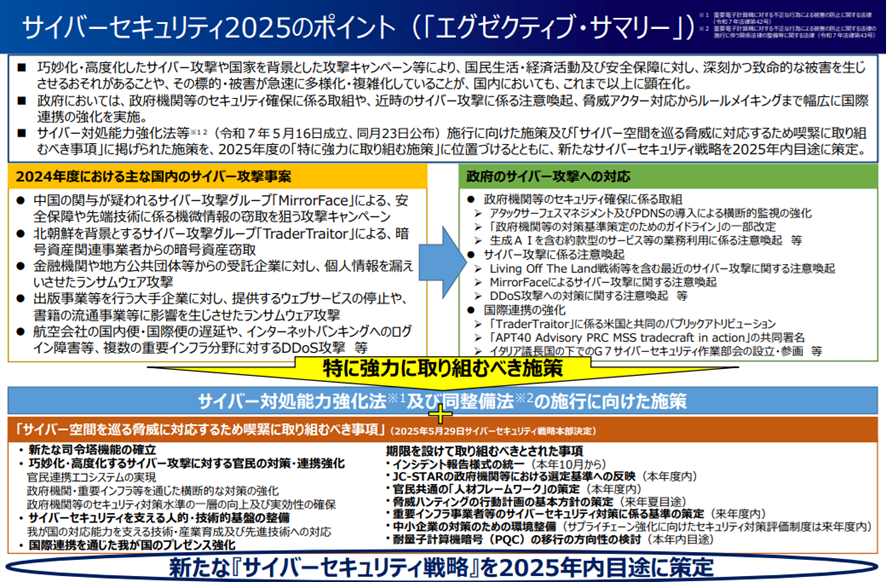

「サイバーセキュリティ2025」の最終ページには、今回紹介したエグゼクティブ・サマリーの内容を1枚で表した次の図が掲載されています。

●サイバー対処能力強化法の概要

サイバー対処能力強化法は、2025年5月に成立・公布されたサイバーセキュリティ関連法です。国家的なサイバー攻撃の脅威が高まっているなか、日本のサイバー安全保障のレベルを欧米主要国並みに引き上げることを目指したものとなっています。 同法のポイントの一つとして、「能動的サイバー防御の導入」があります。これは、攻撃を受ける前にその兆候を検知し、能動的に防御措置を講じることで、ファイアウォールやアンチウイルスといった従来の受動的な防御では困難であった、攻撃者の活動を早期に封じ込める体制を構築するというものです。

このように、日本政府では、ますます高まるサイバー攻撃の脅威に対し、新たな戦略を策定するとともに、多くの施策を進めています。

なお、今回登場したLiving Off The Land 戦術については、別の回で解説する予定です。

●参考情報

サイバーセキュリティ2025(2024年度年次報告・2025年度年次計画)(NISC)

https://www.nisc.go.jp/pdf/policy/kihon-s/250627cs2025.pdf

●用語解説

■ASM(Attack Surface Management)

外部からアクセス可能な機器などサイバー攻撃を受ける可能性のある自組織の IT 資産の情報を攻撃者の視点で調査し、それらに存在する脆弱性を継続的に評価する取り組み。

※今年度の東京都事業で取り扱っています。記事配信時点(2025年8月29日)で定員に達しています、実施結果は何らかの形で記事にしたいと考えていますのでお楽しみに。

令和7年度 中小企業サイバーセキュリティ社内体制整備事業 フォローアップ

■PDNS(プロテクティブDNS)

DNS(ドメインネームシステム)のクエリを分析してサイバー攻撃の脅威を検知し、防御するセキュリティ対策技術。

■Living Off The Land 戦術

マルウェアや攻撃ツールを用いず、標的となっているシステムで利用されている正規の管理ツール、コマンド、機能等を用いて攻撃を行うため、検知が難しいのが特徴。システム内寄生戦術とも呼ばれる。

■セキュリティ要件適合評価及びラベリング制度(JC-STAR)

IoT製品に対して、独自に定める適合基準(セキュリティ技術要件)に基づき、セキュリティ機能の適合性を評価し、ラベルで可視化する制度。

■耐量子計算機暗号(PQC)

PQC(Post-Quantum Cryptography)は、量子コンピュータを用いた攻撃に対しても安全性を保つことができる暗号方式。量子コンピュータが実用化されると、現在広く普及している公開鍵暗号技術等が危殆化し、暗号化されたデータが解読されてしまう可能性があるが、これに対応するため、PQCに関する調査や研究が行われている。