2025.11.28

サプライチェーン強化に向けたセキュリティ対策評価制度(1/2)

目次

IPA(独立行政法人 情報処理推進機構)が公開している「情報セキュリティの10大脅威 2025[組織]※」で「サプライチェーンや委託先を狙った攻撃」が第2位になっているように、近年サプライチェーンにおける重大なセキュリティインシデントが多発しており、製品の製造や流通等にも大きな影響を及ぼしています。そんな中、経済産業省では、2025年4月に「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」(以下「中間取りまとめ資料」と表記します)を公表しました。

今回は、この取組みの概要について解説します。

※2024年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、約200名の有識者からなる「10大脅威選考会」が脅威候補に対して審議・投票を行い、決定したもの。組織向けと個人向けの2つの観点で10個ずつ示されており、組織向けのみ脅威の大きさによるランク付けがされている。

(https://www.ipa.go.jp/security/10threats/10threats2025.html)

●取組みの背景

上記のような状況の中、企業の取引においてサイバーセキュリティ対策の担保が求められています。その際、業務等を受注する側の企業は異なる取引先から様々な対策水準を要求されていますが、発注する側の企業では各企業等の対策状況を客観的に判断することが難しいといった課題があります。

こうした課題に対応するため、経済産業省では、「サプライチェーン強化に向けたセキュリティ対策評価制度」(以下「本制度」と表記します)の実現に向け、その目的や位置付け、要求項目・評価基準の内容、制度の普及のために必要な施策等について有識者や産業界と検討を進めています。その検討内容を「中間取りまとめ」として2025年4月に公表しました。

なお、本制度は、サプライチェーンにおける重要性を踏まえた上で満たすべき各企業の対策を提示しつつ、その対策状況を可視化する仕組みです。

●本制度の趣旨・目的

サプライチェーンにおける取引先へのサイバー攻撃を起因としたセキュリティリスクや、製品/サービスの提供途絶、取引ネットワークを通じた不正侵入等のリスクに対し、本制度に基づくマークの取得を通じ、適切なセキュリティ対策の実施を促し、サプライチェーン全体でのセキュリティ対策水準の向上を図ることを目的としています。

具体的には、2社間の取引契約等において、発注企業が、受注側に求める適切な段階(★3~★5)を提示し、示された対策を促すとともに実施状況を確認することを想定しています。

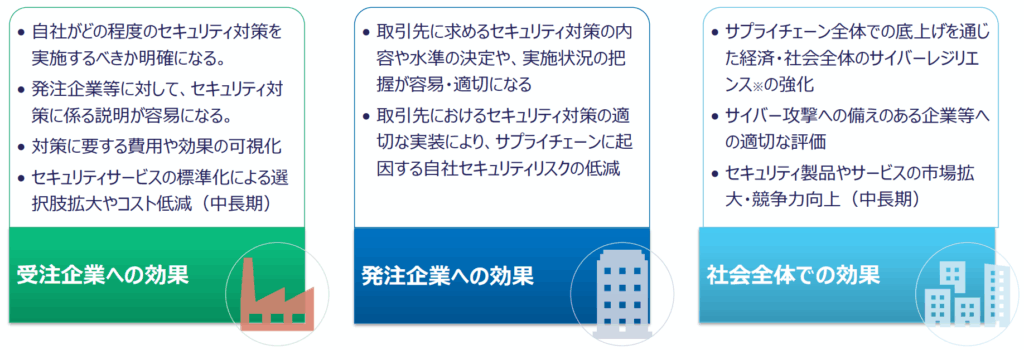

●本制度によって期待される効果

本制度によって期待される効果として、中間取りまとめ資料に次の図が示されています。

「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」より

(https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/pdf/20250414_2.pdf)

図にあるように、本制度により、発注者・受注者双方にとって、適切なセキュリティ対策の決定や対策状況の説明が容易となるほか、取引先のセキュリティ対策が適切に実装されることで、発注企業のサプライチェーンリスクの低減、経済・社会全体でのサイバーレジリエンス※の強化等が期待されます。

※サイバーレジリエンス(Cyber resiliency)

サイバー資源を使用する、またはサイバー資源によって実現するシステムに対する不利な状況、ストレス、攻撃、侵害を予測し、それらに耐え、回復し、適応する能力。

●本制度における段階の考え方

本制度における★3~★5の各段階の考え方として、中間取りまとめ資料に次の表が示されています。

| ★3 | ★4 | ★5 | |

|---|---|---|---|

| 想定される脅威 | ・広く認知された脆弱性等を悪用する一般的なサイバー攻撃 | ・供給停止等によりサプライチェーンに大きな影響をもたらす企業への攻撃 ・機密情報等、情報漏えいにより大きな影響をもたらす資産への攻撃 |

・未知の攻撃を含めた、高度なサイバー攻撃 |

| 対策の基本的な考え方 | ・全てのサプライチェーン企業が最低限実装すべきセキュリティ対策として、基礎的な組織的対策とシステム防御策を中心に実施 | ・サプライチェーン企業等が標準的に目指すべきセキュリティ対策として、組織ガバナンス・取引先管理、システム防御・検知、インシデント対応等包括的な対策を実施 | ・サプライチェーン企業等が到達点として目指すべき対策として、国際規格等におけるリスクベースの考え方に基づき、自組織に必要な改善プロセスを整備した上で、システムに対しては現時点でのベストプラクティスに基づく対策を実施 |

| 有成に対する進成水準(イメージ) | ・組織内の役割と責任が定義されている ・一般的なサイバー脅威への対処を念頭に、自社IT基盤への初期侵入、侵害拡大等への対策が講じられている。 ・インシデント発生時に、取引先を含む社内外関係各所への報告・共有に必要な最低限の手順が定義、実施されている。 |

・セキュリティ対策が組織的な仕組みに基づいて実施され、継続的に改善している。 ・取引先のシステムやデータを含む内外への被害拡大や攻撃者による目的遂行のリスクを低減する対策が講じられている。 ・事業継続に向けた取組や取引先の対策状況の把握など、自社の位置づけに適合したサプライチェーン強靭化策が講じられている。 |

・組織において国際規格等に基づくマネジメントシステムが確立されている。 ・リスクを適宜適切に把握した上で、インシデントに対して迅速に検知・対応するなど、ベストプラクティスに基づくサイバーレジリエンス確保策が講じられている。 ・取引先等への指導や共同での訓練の実施など、自社サプライチェーン全体のセキュリティ水準向上に資する対策が講じられている。 |

| 評価スキーム | 自己評価 社内等の専門家による評価を想定 |

第三者評価 第三者評価を原則とするが、評価コストの負担を抑える観点から詳細は今後検討 |

第三者評価 |

「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」より

(https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/pdf/20250414_2.pdf)

★3については、一般的なサイバー脅威に対処しうる水準を目指すものとして規定しています。

★4については、初期侵入の防御に留まらず、内外への被害拡大防止・目的遂行のリスク低減によって取引先のデータやシステム保護に寄与する点や、サプライチェーンにおける自社の役割に適合した事業継続を推進している点を明確化したものとなっています。

★5については、より高度なサイバー攻撃への対応として、自組織のリスクを適切に把握・マネジメントした上で、システムに対する具体的な対策としては既存のガイドライン等も踏まえた上で現時点でのベストプラクティスに基づく対策を実行する形を想定しています。

次回は、本制度における評価スキームや実施に向けたスケジュール等について解説します。