2026.01.09

ゼロトラストとSASE

目次

中小企業の経営者や情報システム担当者の皆さん、日々のセキュリティ対策、お疲れ様です。

今回は、近年注目されているセキュリティモデルである「ゼロトラスト」と、クラウド環境におけるネットワークセキュリティモデルである「SASE(Secure Access Service Edge)」について解説します。

●ゼロトラストの概要

ゼロトラストは、2010年に米国Forrester Research社のJohn Kindervag氏が提唱したセキュリティの概念モデルであり、「ゼロトラストモデル」「ゼロトラストセキュリティ」とも呼ばれています。

ゼロトラストを直訳すると「何も信頼しない」となります。

セキュリティモデルであるゼロトラストは、組織のIT環境を構成する各種機器やアプリケーション、ネットワーク、端末、ユーザ等は「いずれも安全ではない可能性がある」という考え方に基づいてセキュリティ対策を行うというものです。そのためには、ユーザがサーバやアプリケーション等に対して何らかのリクエストを発行するごとに、端末やユーザの信頼性を都度確認するといった対応が必要となります。

これに対し、従来からのセキュリティの考え方は、組織の内部ネットワークは「トラスト(信頼できる)」で、組織外のインターネットなどは「アントラスト(信頼できない)」であるため、その境界をファイアウォールやVPN(Virtual Private Network)機器等で防御するというものであり、「境界防御モデル」と呼ばれています。

このモデルは、オンプレミスによる情報システムが大半で、端末もユーザも、その大半が社内ネットワークの内側にいるような場合にはある程度有効です。しかし、昨今のクラウドサービスやテレワークの急速な普及により、組織のIT環境を構成するアプリケーションや端末などは各所に分散しており、境界防御モデルでは対応が困難になってきています。

ゼロトラストは、そのように分散化が進んだIT環境において有効なセキュリティモデルとして注目されています。

●NIST ZTAの概要

NIST(National Institute of Standards and Technology:米国国立標準技術研究所)は、ゼロトラストに基づいた企業におけるサイバーセキュリティアーキテクチャのガイド文書として「SP 800-207:Zero Trust Architecture(ZTA)」を2020年8月に公開しています。

ZTAは、サイバー攻撃によるデータ侵害を防止し、ラテラルムーブメント(横方向への感染拡大)を制限するよう設計されており、ゼロトラストにおける7原則、論理コンポーネント、導入する際のアプローチ方法やユースケース等が示されています。

Zero Trust Architecture(NIST)

(https://www.nist.gov/publications/zero-trust-architecture)

●ゼロトラストにおける7原則

NIST ZTAでは、ゼロトラストモデルを実現するには次の7つの原則を満たす必要があるとしています。

①すべてのデータソースと情報処理サービスをリソースと見なす

②ネットワークの場所に関係なくすべての通信を保護する

③組織の個々のリソースへのアクセスはセッションごとに付与する

④リソースへのアクセスは動的なポリシーによって決定する

⑤組織が所有及び関連するすべての資産のセキュリティを監視・測定する

⑥すべてのリソースへの認証と認可は動的であり、アクセスが許可される前に厳格に実施する

⑦資産とネットワーク及び通信の状態に関する情報を可能な限り収集し、それを用いてセキュリティの改善を図る

●ゼロトラストの実現方式

NIST ZTAでは、ゼロトラストの実現方式として次の三つを挙げています。

■IDガバナンス拡張方式

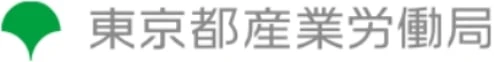

この方式では、クラウド上の認証プロキシがIDを一元管理します。

ユーザがデータやアプリケーションにアクセスする際、クラウド上の認証プロキシを必ず経由させる構成とし、アクセス要求があるたびにIDや端末の状態を確認します。

IDガバナンス拡張方式のイメージ

なお、ユーザ認証、シングルサインオン、ID管理、ID連携等の機能をクラウド上で提供するサービスはIDaaS(Identity as a Service)と呼ばれます。

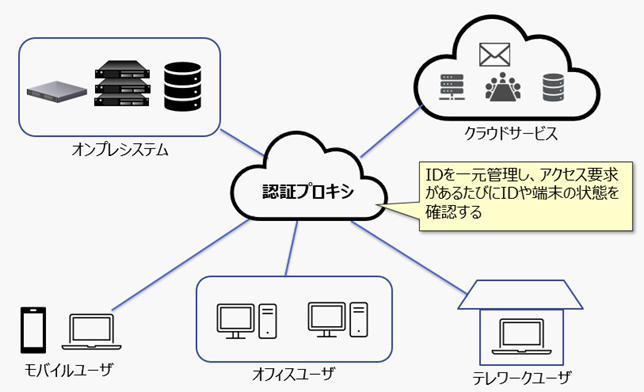

■マイクロセグメンテーション方式

この方式では、サービスやアプリケーションごとにネットワークセグメントを小さく分割し、セグメント間の通信をファイアウォール等で確認します。

マイクロセグメンテーション方式のイメージ

■ソフトウェア定義境界(SDP)方式

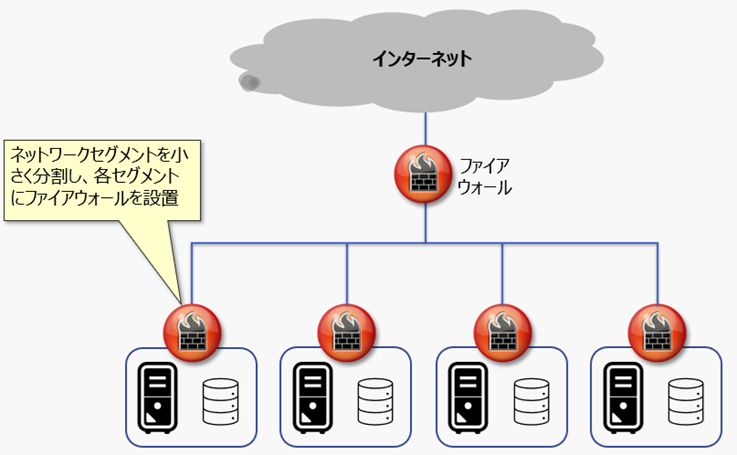

SDP(Software Defined Perimeter)コントローラがネットワークレベルで接続を管理する方式で、次のようにして接続を行います。

・接続元のユーザはまずSDPコントローラにアクセスする

・SDPコントローラが端末の状態やユーザの認証情報などを確認する

・SDPコントローラが接続に必要な情報を送り、VPNトンネル(安全な通信路)の確立を指示する

・接続元の端末と接続先のサーバがVPNトンネルを確立する

ソフトウェア定義境界方式のイメージ

SDPは、端末とサーバなどの接続をソフトウェアで集中的に管理・制御し、アクセス制御に関する設定を動的に変更してセキュアなネットワークを実現する技術です。

動的に接続先が決まるため、通信経路を隠蔽し、攻撃者による不正アクセスや通信データの盗聴等を防ぐことができます。

主にSDPによって実現されるゼロトラスト志向の接続方式や、それを実装したサービス等はZTNA(Zero Trust Network Access)とも呼ばれます。

ZTNAは米国ガートナーが提唱したコンセプトであり、従来のVPNに代わるセキュアな接続方式として注目されています。

●SASEの概要

SASE(Secure Access Service Edge)は、米国ガートナーが2019年に提唱したクラウド環境におけるネットワークセキュリティモデルであり、「サシー」「サッシー」などと呼ばれます。

SASEは、前出のZTNAをはじめ、クラウド環境において必要となる各種ネットワークサービスとセキュリティサービスを統合し、包括的なサービスとして提供することをコンセプトとしています。

●SASEを構成する主な技術やサービスと関連技術

SASEは数多くの技術やサービスによって構成されます。

SASEの末尾E(Edge)とは、各種クラウドサービスやオフィス環境、テレワーク環境等がインターネットに接続する場所(アクセスポイント)にあるデバイスを意味しています。

SASEは、オフィスやテレワーク等、利用者のシステム利用環境に依存しない各種ネットワークサービスとセキュリティサービスを提供します。

SASEを構成する主な技術やサービス

| 略称 | 概要 |

|---|---|

| SD‑WAN | Software Defined-WAN。 物理的なWAN上に、ソフトウェアによって構築された仮想的なWAN。SD-WANは、遠隔地にある拠点間のネットワークであってもソフトウェアによって一元管理できるため、ネットワークの運用管理を柔軟かつ効率的に行うことが可能。 |

| SWG | Secure Web Gateway。 セキュアなWebアクセスを実現するクラウド上のプロキシサービスであり、コンテンツフィルタリング、アプリケーションフィルタリング、アンチウイルス、サンドボックス等の機能を提供する。 |

| FWaaS | Firewall as a Service。 クラウド上で提供されるSaaS型のFirewallサービスであり、設定されたルールに基づいてEdgeやデバイス間のアクセス制御を行う。 |

| ZTNA | Zero Trust Network Access。 ゼロトラスト志向のセキュアなネットワーク接続サービスであり、従来のVPNに代わるものと位置付けられている。主にSDPによって実現される。 |

| RBI | Remote Browser Isolation。 Webブラウザの機能をPCに代わってクラウド上で実行し、その結果をPCに画面転送するサービス。ブラウザをPCから分離(アイソレーション)することで、WebアクセスによってPCがマルウェアに感染するリスクを大きく低減することができる。 |

| CASB | Cloud Access Security Broker(キャスビー)。 2012年に米国ガートナーが提唱したクラウド環境におけるセキュリティ対策のコンセプトであり、可視化、コントロール、データ保護、脅威防御等の機能から成る。 |

| CSPM | Cloud Security Posture Management。 クラウドサービス利用における設定ミス、構成不備、管理面の不備等によるセキュリティインシデントの発生リスクを低減することを目的とした状態監視機能や管理機能。 |

| DLP | Data Loss Prevention。 組織の機密データが外部に流出したり、持ち出されたりするのを防止するためのツールやサービス。監視対象とする機密データを判別するための条件や特徴、キーワードを登録しておくことで、該当するデータの流出や持ち出しを検知し、保護することが可能となる。 |

| UEBA | User and Entity Behavior Analytics。 ユーザ等の行動や活動内容を各種ログや監視ツール等を用いて解析することで、通常とは異なる行動や不正行為と疑われる事象を発見する。 |