2025.10.31

「クリックフィックス」

目次

サイバーセキュリティの基本を理解するためには、いくつか重要なセキュリティ用語を知っておくことが必要です。これらの言葉や概念を正確に理解することで、企業が直面するリスクを最小限に抑え、適切な対策を講じることができます。

本記事では、中小企業が特に知っておくべきセキュリティ用語について解説しています。

今回のテーマは、「クリックフィックス」です。

●クリックフィックスとは

ウェブサイトを閲覧する際、次の画面に進むための操作に見せかけ、マルウェアに感染させるソーシャルエンジニアリングのひとつの手口です。

ソーシャルエンジニアリングとは「人間の心理的な隙や信頼を悪用して、情報や行動を引き出す手口」です。著名なものとしてはフィッシングメールがあります。

●クリックフィックスの手口

以下のような画面を見たことがないでしょうか。

この画面はウェブサイトを閲覧している際、次の画面に進むために表示される認証画面です。

正規の認証画面は、人間と自動化(ボット)を区別して悪意ある自動処理を防ぐ目的で利用されています。例えば問い合わせや投票といった入力操作を自動的に大量に行われることを防ぎます。

しかし、あたかも正規の認証画面のように偽り、利用者をマルウェアに感染させようとする偽の認証画面の存在が確認されています。

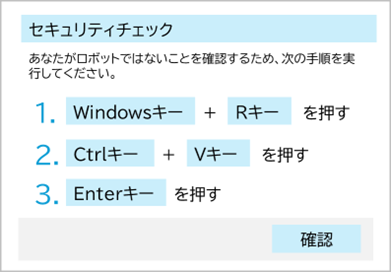

偽の認証画面をチェックしてしまうと、次のような画面が表示されます。

上記の通りに操作をすると、パソコンがマルウェアに感染してしまいます。

手順1は、Windowsにおいて「ファイル名を指定して実行」のダイアログが開く操作です。

手順2は、クリップボードの内容(※)が「ファイル名を指定して実行」ダイアログに貼り付けされます。

手順3は、貼り付けされたものが実行されます。

「※」の部分が重要です。実は上記画面を表示した際に、クリップボード(テキストを選択し右クリックしてメニューからコピーを選択した際等に、一時的に選択した内容を保存する機能)にスクリプトが格納されています。このスクリプトは、マルウェアをダウンロードしたり実行したりするためのコンピュータを動作させる命令文です。

一連の操作は、パソコンの操作者本人が行うものであるため、セキュリティ対策ソフト等の機能を回避する可能性があります。

利用者が「疑問はない」、「次の画面が表示される時間を優先し疑うことをやめる」、「大手企業のロゴなので信頼できる」と考えることにより、画面に表示された通りの操作をしてしまう。そうした人間の心理的な隙や信頼を利用した手口です。

●クリックフィックスへの対処方法

従業員向けにクリックフィックスについての教育をしましょう。

クリックフィックスは、ウェブサイト閲覧時に正規に行われていることを巧妙に真似ているため、今後も様々なパターンが登場する可能性があります。しかし、主な手口や偽画面を知る事や、キー入力を指示された際に疑う事、疑った際は報告・確認する事を学ぶ事は有効です。

例えば、クリックフィックスの最新の手口をインターネット検索で調べて紹介し、特定のキーを入力するような画面が表示されたら情報システム担当者へ報告し確認するよう周知するとよいでしょう。

技術的対策としては、EDRのようなパソコンの意図しない処理を検知する事が有効です。

EDRについては過去の記事を参照してください。

https://cybersecurity-taisaku.metro.tokyo.lg.jp/glossary/yougokaisetu2/

なお、東京都中小企業サイバーセキュリティ基本対策事業ではEDRのお試し導入を行っております。今年度は定員に達しましたが、来年度事業が行われる可能性があります。事業開始は東京都産業労働局の公式Xや中小企業向けサイバーセキュリティ対策の極意のページに掲載されますのでフォローやブックマークへの登録をお願いいたします。

●まとめ

クリックフィックスは、ウェブサイトを閲覧する従業員に対し、人間の心理的な隙や信頼を悪用してパソコンをマルウェアに感染させるなどの被害を与える手口です。

マルウェアに感染させる手口はメールによる感染が認知されていますが、今回のようなウェブサイトによる感染もあります。

クリックフィックスは巧妙で、ウェブサイト上の様々なものをコピーして偽画面を作れてしまいます、今回例示した認証画面だけでなく、「9つの画像から橋の画像を選ぶ」「リモート会議ツールの不具合解消を騙るポップアップ」なども確認されています。

最新の情報を収集しつつ、従業員教育や技術的対策の導入を進める事が重要です。

参考

トレンドマイクロ「ClickFix(クリックフィックス)とは?多様な攻撃に悪用されるソーシャルエンジニアリングの手口」

https://www.trendmicro.com/ja_jp/jp-security/25/i/securitytrend-20250905-01.html

※当記事内の画像(クリックフィックス手口で利用される偽画面)は、上記サイトを参考に簡略化したイメージを作成し掲載しています。